Firewall H3C NS-SecPath F100-C-A1

Firewall H3C NS-SecPath F100-C-A1

Firewall H3C SecPath F100-C-A1 mang lại khả năng tiếp cận hoàn toàn mới khi tập hợp đẩy đủ các yêu tố như định tuyến, bảo mật và chuyển mạch trên cùng 1 thiết bị vật lý duy nhất. Điều này, tạo ra một cơ hội tiếp cận thiết bị bảo mật dễ dàng cho các nhà cung cấp dịch vụ và người dùng cuối.

KHUYẾN MÃI

![]() Miễn phí hướng dẫn sử dụng và cài đặt từ xa cho khách hàng ở xa.

Miễn phí hướng dẫn sử dụng và cài đặt từ xa cho khách hàng ở xa.

![]() Miễn phí giao hàng, cài đặt và hướng dẫn sử dụng khu vực HCM.

Miễn phí giao hàng, cài đặt và hướng dẫn sử dụng khu vực HCM.

Chính sách bán hàng

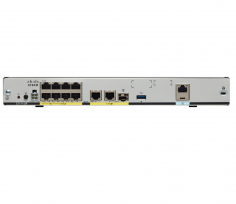

H3C NS-SecPath F100-C-A1

Thiết bị bảo mật hiện nay đang là mối quan tâm hàng đầu của các doanh nghiệp, có thể nói quyết định sự sống còn của một doanh nghiệp khi chúng ta đang trong kỷ kết nối số. Bảo vệ dữ liệu cá nhân, ngăn chặn các cuộc tấn công hệ thống, kiểm soát truy cập hạ tầng mạng sẽ là nhiệm vụ quan trọng nhất khi thiết kế hệ thống. Điều này đòi hỏi phải có các công cụ phần cứng phần mềm chuyên biệt để có thể thực hiện các chức năng này. Một trong số ấy là thiết bị tường lửa NS-SecPath F100-C-A1 tới từ hãng H3C.

1. Tổng quan về H3C NS-SecPath F100-C-A1

1.1. Giới thiệu chung

Firewall H3C NS-SecPath F100-C-A1 là một thiết bị bảo mật mạng tiên tiến, được thiết kế để cung cấp bảo vệ mạnh mẽ chống lại các mối đe dọa mạng như tấn công DDoS, phần mềm độc hại và các cuộc tấn công xâm nhập. Với khả năng xử lý cao và các tính năng tiên tiến, thiết bị này phù hợp cho doanh nghiệp vừa và nhỏ, đảm bảo an ninh mạng tối ưu.

H3C NS-SecPath F100-C-A1 không chỉ là một tường lửa truyền thống mà còn tích hợp nhiều tính năng bảo mật hiện đại như ngăn chặn xâm nhập (IPS), chống virus, kiểm soát truy cập và hỗ trợ VPN. Điều này giúp doanh nghiệp bảo vệ hệ thống mạng của mình một cách toàn diện trước các mối đe dọa ngày càng tinh vi.

2. Các tính năng bảo mật nổi bật

2.1. Công nghệ tường lửa tiên tiến

H3C NS-SecPath F100-C-A1 sử dụng công nghệ SOP Virtual Firewall, hỗ trợ ảo hóa hoàn toàn tài nguyên phần cứng như CPU, bộ nhớ và lưu trữ. Tính năng này giúp tối ưu hiệu suất và bảo vệ hệ thống trước các mối đe dọa mạng.

Các tính năng tường lửa bao gồm:

• Phân vùng bảo mật với Security Zone giúp quản lý và kiểm soát truy cập.

• Chống lại các cuộc tấn công như SYN flood, UDP flood, DNS query flood, ICMP flood, IP spoofing, và ARP spoofing.

• Hỗ trợ danh sách kiểm soát truy cập (ACL) linh hoạt.

• Kiểm soát truy cập dựa trên thời gian, người dùng và ứng dụng.

• Chức năng MAC-IP Binding giúp ngăn chặn giả mạo địa chỉ mạng.

2.2. Hệ thống ngăn chặn xâm nhập (IPS)

Thiết bị tích hợp hệ thống phát hiện và ngăn chặn xâm nhập (IPS), giúp bảo vệ hệ thống trước các cuộc tấn công:

• Ngăn chặn hacker, Trojan, phần mềm độc hại, mã độc, và các cuộc tấn công DDoS.

• Bảo vệ trước các cuộc tấn công như tràn bộ đệm (Buffer Overflow), SQL Injection, Spyware, Adware.

• Hỗ trợ cập nhật chữ ký IPS tự động qua HTTP/TFTP để đảm bảo luôn được cập nhật mới nhất.

2.3. Bảo vệ chống virus và phần mềm độc hại

• Phát hiện virus dựa trên chữ ký số và cập nhật tự động.

• Quét và bảo vệ qua HTTP, FTP, SMTP, POP3.

• Ngăn chặn virus như Trojan, Worm, Backdoor.

2.4. Lọc nội dung và kiểm soát truy cập

• Lọc email dựa trên SMTP, tiêu đề, nội dung và tệp đính kèm.

• Chặn truy cập các trang web độc hại qua HTTP URL Filtering.

• Ngăn chặn các cuộc tấn công SQL Injection.

• Chặn nội dung Java, ActiveX không mong muốn.

3. Hỗ trợ VPN và NAT

3.1. Các loại VPN được hỗ trợ

• L2TP VPN: Kết nối an toàn giữa các mạng nội bộ.

• IPSec VPN: Bảo vệ dữ liệu truyền tải qua mạng công cộng.

• GRE VPN: Tạo đường hầm dữ liệu giữa các site.

• SSL VPN: Truy cập từ xa an toàn qua trình duyệt web.

3.2. Công nghệ NAT linh hoạt

• Hỗ trợ NAT một-một, nhiều-một, nhiều-nhiều.

• NAT ALG hỗ trợ các giao thức DNS, FTP, H.323, SIP.

• Cho phép thiết lập thời gian hiệu lực cho NAT.

4. Hỗ trợ IPv6 và khả năng mở rộng

• Hỗ trợ firewall trạng thái IPv6.

• Ngăn chặn tấn công IPv6.

• Hỗ trợ giao thức IPv6 như ICMPv6, RIPng, OSPFv3, BGP4+.

5. Quản lý và giám sát hệ thống

5.1. Quản lý từ xa

• Quản lý qua CLI, giao diện Web, hệ thống H3C IMC SSM.

• Hỗ trợ SNMPv1, SNMPv2, SNMPv3.

5.2. Giám sát và cảnh báo

• Nhật ký hệ thống chi tiết, báo cáo bảo mật theo thời gian thực.

• Cảnh báo mối đe dọa và giám sát lưu lượng mạng.

6. Ứng dụng thực tế và lợi ích

H3C NS-SecPath F100-C-A1 phù hợp với nhiều mô hình doanh nghiệp từ nhỏ đến lớn, hỗ trợ triển khai linh hoạt trong các môi trường như:

Doanh nghiệp vừa và nhỏ: Bảo vệ hệ thống mạng nội bộ khỏi các mối đe dọa từ bên ngoài.

Trường học và tổ chức giáo dục: Kiểm soát truy cập internet, ngăn chặn nội dung độc hại.

Ngân hàng và tài chính: Đảm bảo an toàn cho giao dịch trực tuyến và dữ liệu khách hàng.

Chính phủ và tổ chức công: Đảm bảo an ninh mạng cho hệ thống thông tin quan trọng.

KẾT LUẬN

H3C NS-SecPath F100-C-A1 là một giải pháp tường lửa mạnh mẽ, đáp ứng nhu cầu bảo mật cao của doanh nghiệp vừa và nhỏ. Với hiệu suất cao, hỗ trợ VPN, khả năng kiểm soát truy cập linh hoạt và mở rộng tốt, đây là một lựa chọn lý tưởng cho các tổ chức cần một hệ thống bảo mật toàn diện và đáng tin cậy.

Khám phá thêm những thông tin hữu ích và giải pháp phù hợp nhất tại Hệ Thống Thiết Bị Mạng Nguyên Phong nơi mang đến giá trị và trải nghiệm tốt nhất dành riêng cho bạn!

| Thông số kỹ thuật | Chi tiết |

|---|---|

| Mã sản phẩm | NS-SecPath F100-C-A1 |

| Cổng | 5× GE + 2× SFP |

| Phương tiện lưu trữ | Thẻ TF với dung lượng tối đa 500 GB |

| Nhiệt độ môi trường | Vận hành: 0°C đến 45°C (32°F đến 113°F) Lưu trữ: –40°C đến +70°C (–40°F đến +158°F) |

| Chế độ hoạt động | Định tuyến, trong suốt, hoặc kết hợp |

| Thông lượng tường lửa (gói 1518-byte / gói IMIX / gói 64-byte) | 700M / 400M / 100M |

| DPI | |

| Thông lượng (xác định ứng dụng) | 600M |

| Thông lượng (IPS + xác định ứng dụng) | 600M |

| Thông lượng (IPS + AV + xác định ứng dụng, phát hiện mọi loại mối đe dọa) | 500M |

| Số lượng kết nối đồng thời tối đa | 0.9 triệu |

| Số kết nối mới tối đa mỗi giây (HTTP) | 8000 |

| Flash | 512MB |

| RAM | 2GB |

| Kích thước (Rộng x Dài x Cao/mm) | 266 x 161 x 44 |

| AAA | Xác thực qua cổng Portal Xác thực RADIUS Xác thực HWTACACS Xác thực PKI/CA (định dạng X.509) Xác thực tên miền Xác thực CHAP Xác thực PAP |

| Tường lửa | Công nghệ SOP tường lửa ảo, hỗ trợ ảo hóa hoàn toàn tài nguyên phần cứng, bao gồm CPU, bộ nhớ và lưu trữ Vùng an ninh Bảo vệ chống lại các cuộc tấn công độc hại như land, smurf, fraggle, ping of death, teardrop, IP spoofing, phân mảnh IP, giả mạo ARP, tra cứu ARP ngược, cờ TCP không hợp lệ, gói ICMP lớn, quét địa chỉ/cổng, SYN flood, ICMP flood, UDP flood, và DNS query flood ACL cơ bản và nâng cao ACL dựa trên khoảng thời gian Kiểm soát truy cập dựa trên người dùng và ứng dụng ASPF (lọc gói tin tầng ứng dụng) Chức năng danh sách đen tĩnh và động Ràng buộc MAC-IP ACL dựa trên MAC Truyền tải VLAN 802.1Q trong suốt |

| Chống virus | Phát hiện virus dựa trên chữ ký Nâng cấp cơ sở dữ liệu chữ ký thủ công và tự động Xử lý theo luồng Phát hiện virus qua HTTP, FTP, SMTP, và POP3 Các loại virus bao gồm Backdoor, Email-Worm, IM-Worm, P2P-Worm, Trojan, AdWare, và Virus Nhật ký và báo cáo virus |

| Ngăn chặn xâm nhập sâu | Ngăn chặn các cuộc tấn công phổ biến như hacker, worm/virus, Trojan, mã độc, spyware/adware, DoS/DDoS, tràn bộ đệm, SQL injection, và IDS/IPS bypass Danh mục chữ ký tấn công (dựa trên loại tấn công và hệ thống mục tiêu) và mức độ nghiêm trọng (bao gồm cao, trung bình, thấp, và thông báo) Nâng cấp thủ công và tự động cho cơ sở dữ liệu chữ ký tấn công (TFTP và HTTP) Nhận diện và kiểm soát lưu lượng P2P/IM |

| Lọc email/trang web/lớp ứng dụng | Lọc email Lọc địa chỉ email SMTP Lọc tiêu đề/nội dung/tệp đính kèm email Lọc trang web Lọc URL/nội dung HTTP Chặn Java Chặn ActiveX Ngăn chặn tấn công SQL injection |

| NAT | NAT nhiều-đến-một, ánh xạ nhiều địa chỉ nội bộ thành một địa chỉ công cộng NAT nhiều-đến-nhiều, ánh xạ nhiều địa chỉ nội bộ thành nhiều địa chỉ công cộng NAT một-đến-một, ánh xạ một địa chỉ nội bộ thành một địa chỉ công cộng NAT địa chỉ nguồn và đích Cho phép truy cập từ bên ngoài vào máy chủ nội bộ Ánh xạ địa chỉ nội bộ thành địa chỉ giao diện công cộng Hỗ trợ NAT cho DNS Đặt thời gian hiệu lực cho NAT Hỗ trợ các giao thức NAT ALG như DNS, FTP, H.323, ILS, MSN, NBT, PPTP, và SIP |

| VPN | VPN L2TP VPN IPSec VPN GRE VPN SSL |

| IPv6 | Tường lửa trạng thái IPv6 Bảo vệ chống tấn công IPv6 Chuyển tiếp IPv6 Các giao thức IPv6 như ICMPv6, PMTU, Ping6, DNS6, TraceRT6, Telnet6, DHCPv6 Client, và DHCPv6 Relay Định tuyến IPv6: RIPng, OSPFv3, BGP4+, định tuyến tĩnh, định tuyến dựa trên chính sách Multicast IPv6: PIM-SM, và PIM-DM Kỹ thuật chuyển đổi IPv6: NAT-PT, IPv6 tunneling, NAT64 (DNS64), và DS-LITE Bảo mật IPv6: NAT-PT, IPv6 tunnel, bộ lọc gói IPv6, RADIUS, chính sách vùng IPv6, giới hạn kết nối IPv6 |

| Khả năng sẵn sàng cao | Chuyển đổi trạng thái RBM chủ-chủ và chủ-phụ Đồng bộ cấu hình giữa hai tường lửa Đồng bộ trạng thái IKE trong VPN IPsec VRRP |

| Quản lý cấu hình | Quản lý cấu hình qua CLI Quản lý từ xa qua Web Quản lý thiết bị qua H3C IMC SSM SNMPv3, tương thích với SNMPv2 và SNMPv1 Chính sách an ninh thông minh |

| Bảo vệ môi trường | Tuân thủ EU RoHS |

0903020002

0903020002 Nhắn tin

Nhắn tin